![]() Immer mehr Software-Applikationen werden immer geschwätziger. Viele Programme wollen ständig Daten abgleichen und dabei handelt es sich nicht nur um Überprüfungen zur Gültigkeit von Lizenzen. Häufig werden Argumente, wie die Verbesserung der Nutzbarkeit, problemlose Updates und dergleichen angeführt, um den Abgleich mit einem oder mehreren Servern rechtzufertigen. Was wirklich gesendet wird, lässt sich kaum nachvollziehen. Besonders sinnlos und eventuell sogar gefährlich, ist zb. die Google Updater.exe, welche stündlich Daten abgreift und wohl nicht nur die hauseigene Software auf Aktualität überprüft. Nun gibt es diverse Möglichkeiten, das "nach Hause telefonieren" zu unterbinden. Weil das Blocken über die Hosts-Datei in Windows auch zu Problemen mit so mancher Software führen kann, könnte der bessere Weg die Nutzung einer Firewall sein. Leider sind die nötigen Einstellungen oft kompliziert und gut versteckt. Mithilfe einer Firewall, wie hier der GData Internet Security, soll aufgezeigt werden, wie einfach es gehen kann, nicht nur den Google Updater zu blocken. Außerdem wird gezeigt, wie dieser Updater restlos entfernt wird, den man im Gegensatz zu diverser anderer Software, besser nicht behält.

Immer mehr Software-Applikationen werden immer geschwätziger. Viele Programme wollen ständig Daten abgleichen und dabei handelt es sich nicht nur um Überprüfungen zur Gültigkeit von Lizenzen. Häufig werden Argumente, wie die Verbesserung der Nutzbarkeit, problemlose Updates und dergleichen angeführt, um den Abgleich mit einem oder mehreren Servern rechtzufertigen. Was wirklich gesendet wird, lässt sich kaum nachvollziehen. Besonders sinnlos und eventuell sogar gefährlich, ist zb. die Google Updater.exe, welche stündlich Daten abgreift und wohl nicht nur die hauseigene Software auf Aktualität überprüft. Nun gibt es diverse Möglichkeiten, das "nach Hause telefonieren" zu unterbinden. Weil das Blocken über die Hosts-Datei in Windows auch zu Problemen mit so mancher Software führen kann, könnte der bessere Weg die Nutzung einer Firewall sein. Leider sind die nötigen Einstellungen oft kompliziert und gut versteckt. Mithilfe einer Firewall, wie hier der GData Internet Security, soll aufgezeigt werden, wie einfach es gehen kann, nicht nur den Google Updater zu blocken. Außerdem wird gezeigt, wie dieser Updater restlos entfernt wird, den man im Gegensatz zu diverser anderer Software, besser nicht behält.

Programmen gezielt das Spionieren austreiben!

Offensichtlich sind Daten wirklich Gold wert. Kaum eine Software verzichtet mehr darauf, vielfältige Daten des Anwenders abzugreifen und auf eigenen Servern zu speichern. Ob diese Daten wirklich nur zur Verbesserung von Programmen herhalten, darf stark bezweifelt werden.

So holt man sich zum Beispiel ganz schnell die Google Update.exe auf den Rechner, ohne es zu bemerken und ohne bewusst etwas von dem Datensammel-Konzern installiert zu haben. Soetwas loszuwerden, ist dann nicht mehr so einfach. Über die Systemsteuerung die Software deinstallieren, funktioniert nicht, denn dort ist normalerweise nichts zu finden. So könnte man durchaus von einem bösartigen Trojaner und wahrscheinlich auch von einer direkten Leitung zur NSA und wer weiß noch wem, sprechen. In diversen Suchmaschinen ist wenig überraschend, sehr viel negatives über die Google Update.exe und weiteren, anders bezeichneten Varianten zu finden. Beim zum Google-Konzern gehörenden Youtube dagegen, findet man kaum etwas dazu.

Das hier gezeigte Video, welches am besten im Vollbildmodus angesehen wird, wurde als Ergänzung zu diesem Beitrag erstellt und erläutert die Vorgehensweise zum Blocken einer Software für das Internet, anhand der GData Internet Security. Diese Ausführungen sind weiter unten im Artikel, auch in schriftlicher Form zu finden.

Es gibt diverse Anleitungen im Netz, wie man den Google-Updater loswerden kann. Leider holt man sich dieses ungeliebte Tool auch ganz schnell und meist unbemerkt wieder auf den Rechner. Deshalb ist es sicher eine gute Idee, diese Applikation dauerhaft über die Windows-Hosts-Datei, oder noch besser mit einer Firewall, oder mit beiden Möglichkeiten zu blockieren. Am besten macht man das, bevor man den Updater restlos entfernt, was weiter unten am Beispiel von Windows 7 auch noch beschrieben wird. Alle Beschreibungen können natürlich auch auf andere neugierige Software-Produkte angewandt werden und davon gibt es wirklich mehr als genug.

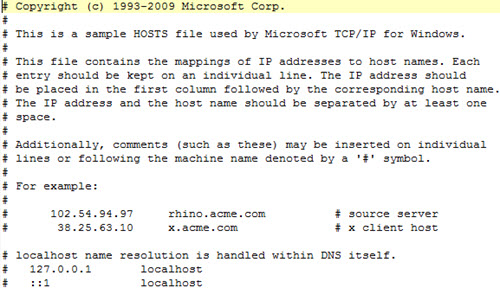

Möchte man also diese unerwünschte Google-Applikation über die Hosts-Datei für das Internet blocken, öffnet man besagte Datei unter C:\Windows\System32\drivers\etc\hosts.

Hier wird immer 127.0.0.1 gefolgt vom Servernamen und natürlich ohne die als Kommentarzeichen fungierende Raute davor, eingetragen. Diesen Namen kennt man in aller Regel aber nicht. Um hier schlauer zu werden, können diverse Tools genutzt werden. Es muss also der ausgehende und am besten auch der eingehende Netzverkehr mitgeloggt werden.

Für diesen Zweck eignet sich zb. das Programm TCPEye, welches unter (Link funktioniert nicht mehr und wurde entfernt) zu finden ist. Ebenfalls interessant wäre der NetLimiter. Natürlich können sich diese Serveradressen mit dem sicher ungewollten Installieren einer neuen Update-EXE auch mal ändern, weshalb diese Methode nicht die Sicherste ist.

Viel einfacher und effektiver geht es mit einer Firewall, wo direkt die Programm-EXE definiert werden kann. Je nach Software können das auch mal mehrere EXEN sein. Das Blockieren klappt so fast immer.

Internetzugang mit GData Internet Security blocken

Die richtigen Stellen in der Firewall sind leider oft so verschachtelt und unlogisch angeordnet, dass nicht wenige Anwender aufgeben. Meist lohnt es sich aber, hartnäckig zu bleiben. Exemplarisch soll hier die Vorgehensweise mit der GData Internet Security aufgezeigt werden.

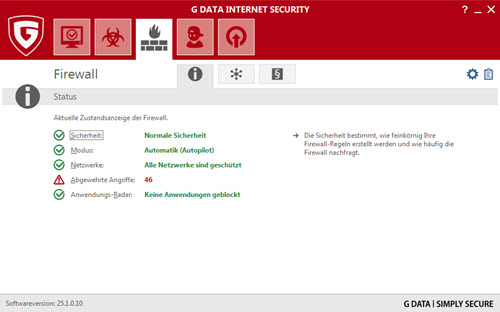

![]() Zunächst wird die Programmoberfläche zb. mit einem Doppelklick auf das Icon in der Taskleiste geöffnet.

Zunächst wird die Programmoberfläche zb. mit einem Doppelklick auf das Icon in der Taskleiste geöffnet.

Nun erscheint die Oberfläche, welche leider nicht völlig intuitiv ist.

Zumindest der folgende Schritt ist noch ziemlich logisch. Oben wird das dritte Quadrat für die Firewall aktiviert.

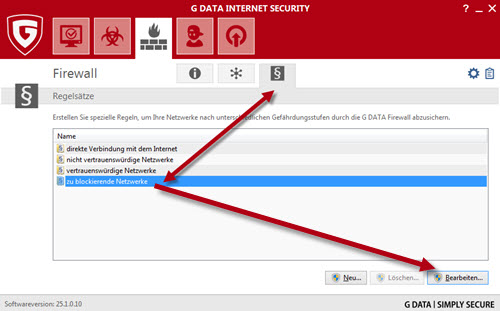

Nun wird es schon unübersichtlicher. Weiter geht es mit einem Klick auf das Paragraphensymbol, also das dritte Icon unterhalb der Quadrate.

Hier sollen nun die Regelsätze bearbeitet werden, was mit einem Klick auf den Button "Bearbeiten" geschehen kann. Welcher Eintrag in dem hier gezeigten Fenster markiert wird, ist völlig unerheblich, solange nur der folgende Schritt zum Blockieren einer Software durchgeführt wird. Sollen die erstellten Regeln dann noch überprüft oder angepasst werden, empfiehlt sich, hier gleich den untersten Eintrag "zu blockierende Netzwerke" zu wählen. In allen Fällen öffnet sich aber der Regelassistent.

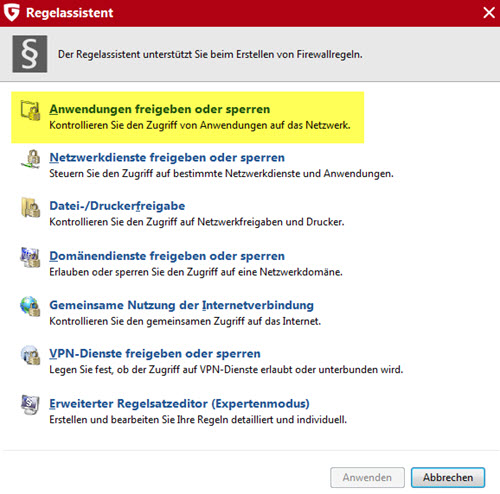

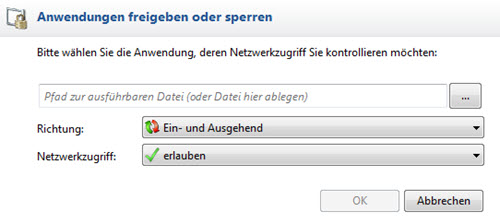

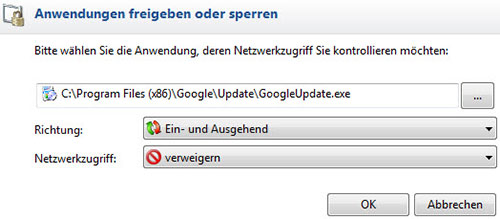

Hier wird nun der oberste Eintrag gewählt, was hier dann doch ziemlich intuitiv ist. Daraufhin klappt folgendes Fenster auf:

Der Button mit den drei Punkten öffnet den Dateimanager, wo die gewünschte EXE-Datei gesucht werden kann. Der Google Updater ist in diesem Fall unter C:\Programme (x86)\Google\Update mit der Bezeichnung "GoogleUpdate.exe" zu finden. Nach der Auswahl kann jetzt einfach der Netzwerkzugriff für "Ein-und Ausgehend" verweigert und mit "OK" gespeichert werden.

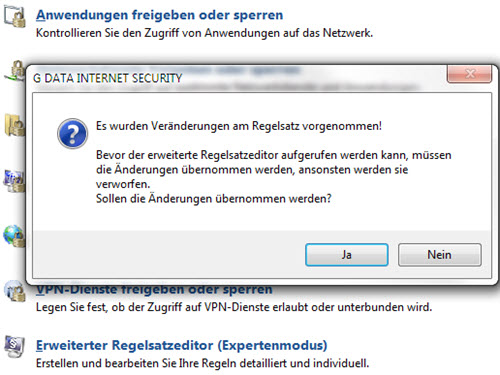

Nun zurück im Fenster des Regelassistenten müsste unbedingt noch die Schaltfläche "Anwenden" betätigt werden. In diesem Fall soll der neue Eintrag zur Sicherheit aber nochmal geprüft werden. Das geschieht mit einem Klick auf den untersten Eintrag "Erweiterter Regelsatzeditor (Expertenmodus)".

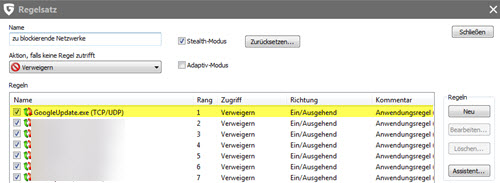

Weil noch nicht auf "Anwenden" geklickt wurde, erscheint dieser Warnhinweis, welcher einfach bestätigt und die Änderung damit übernommen wird. Es öffnet sich der Regelsatz-Editor.

Hier könnte der Eintrag jetzt weiter bearbeitet, oder auch wieder gelöscht werden. Aber so passt es jetzt. Das Fenster kann über den Schließen-Button verlassen werden.

Auf diese Weise kann jegliche Software ganz gezielt geblockt werden, was mit anderen Firewalls mehr oder weniger ähnlich funktionieren dürfte.

Google Updater restlos entfernen

Mit dem Entfernen des Spionagewerkzeugs von Google erhält man natürlich keine automatischen Updates mehr, sofern man überhaupt so nachlässig war, eine Applikation dieses Konzerns freiwillig zu installieren. Im Gegenzug wird aber auch kein Nutzerverhalten mehr stündlich gesendet. Updates könnte man außerdem auch selbst ganz leicht durchführen. Allerdings holt man sich damit wahrscheinlich auch sofort wieder die böse Exe auf den Rechner. Am besten verzichtet man auf alles, was auch nur im Entferntesten mit Google zu tun hat, soweit dies heutzutage noch möglich ist.

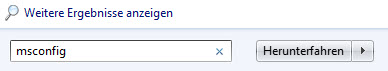

Im ersten Schritt sollte der Updater aus dem Systemstart herausgenommen werden. Dazu wird mit einem Klick auf den Windows-Start-Knopf, oder mit der Windows-Taste die Suchleiste geöffnet.

Dann kann einfach mit Enter bestätigt, oder der entsprechende EXE-Eintrag angeklickt werden.

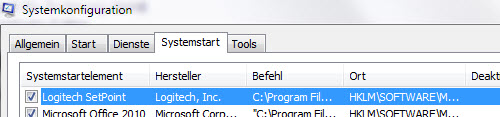

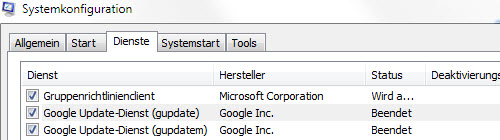

Sollte hier irgendwo "Google Update" stehen, kann jetzt einfach das Häkchen entfernt werden. Hier im Beispiel war der Eintrag glücklicherweise nicht vorhanden. Jedoch im selben Fenster unter dem Tab "Dienste", ist der Müll gleich zweimal zu finden.

Weil hier bereits Maßnahmen getroffen wurden, sind diese "Dienste" beendet. Das kann in einem umfangreicheren Fenster gemacht werden. Dazu wird wieder die Suchleiste bemüht. Diesmal mit dem Eintrag "Dienste".

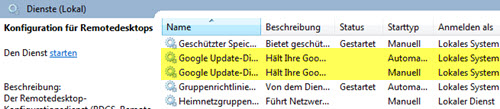

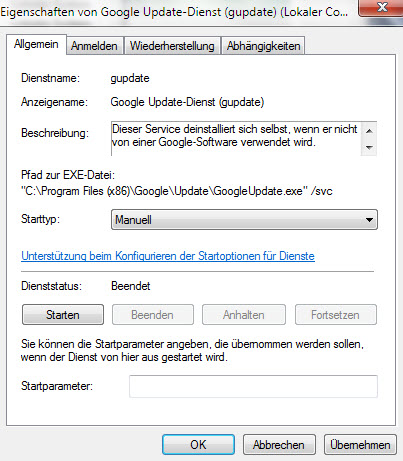

Schnell sind im jetzt geöffneten Fenster die Übeltäter gefunden. Hier steht zum Beispiel ein Starttyp auf Automatisch. Das ist ganz schlecht. Mit einem Doppelklick auf den Eintrag können die Eigenschaften geändert, also zb. der Starttyp auf Manuell, oder noch besser auf "Deaktiviert" gesetzt werden.

Bemerkenswert ist die hier angegebene, im Screenshot zu sehende Beschreibung von Google. Auf dem hier verwendeten Rechner laufen garantiert keine Google-Programme, zumindest nicht wissentlich. Selbst deinstalliert hat sich aber natürlich nichts.

Mit einem Klick auf "Übernehmen" bzw. "OK" geht es weiter. Nun sollten noch ein paar Speicherorte überprüft werden. So könnte sich die GoogleUpdate.exe unter C:\Benutzer\Benutzername\AppData\Local\Google\Update befinden.

Nach dem Löschen dieses Update-Ordners geht es nach C:\Programme (x86)\Google. Dort befindet sich ebenfalls ein Update-Ordner, welcher die böse Exe beinhaltet. Jedoch ist es sicher eine sehr gute Idee, gleich den gesamten Google-Ordner zu löschen, welcher noch genügend andere und ganz sicher nur für Google sinnvolle Daten enthält. Zumindest kann man so vorgehen, wenn nicht doch gewollt, weitere Applikationen des Konzerns installiert sind.

Wer versteckte Dateien in Ordnern anzeigen lässt und alle Schritte als Administrator ausführt, dürfte keine Probleme mit den gezeigten Vorgängen haben.

Wie gesagt, holt man sich bei jeglicher Nutzung eines Googleprogrammes, oder sogar einer Partnersoftware, diesen absolut überflüssigen und eventuell sogar gefährlichen Update-Schund wieder auf den Rechner. Wer mit dem Google-Chrome-Browser unterwegs ist, kann diese Anleitung natürlich komplett ignorieren. Da laufen dann jegliche Maßnahmen selbstverständlich ins Leere. Alle anderen profitieren hoffentlich davon.

Wer eine gute Alternative zum Chrome-Browser sucht, könnte mit dem IRON-Browser einverstanden sein. Sehr empfehlenswert dazu, ist der Artikel "Chrome-Browser ohne Google-Spionage".